[Dutch, French, German, Italian, Spanish versions below]

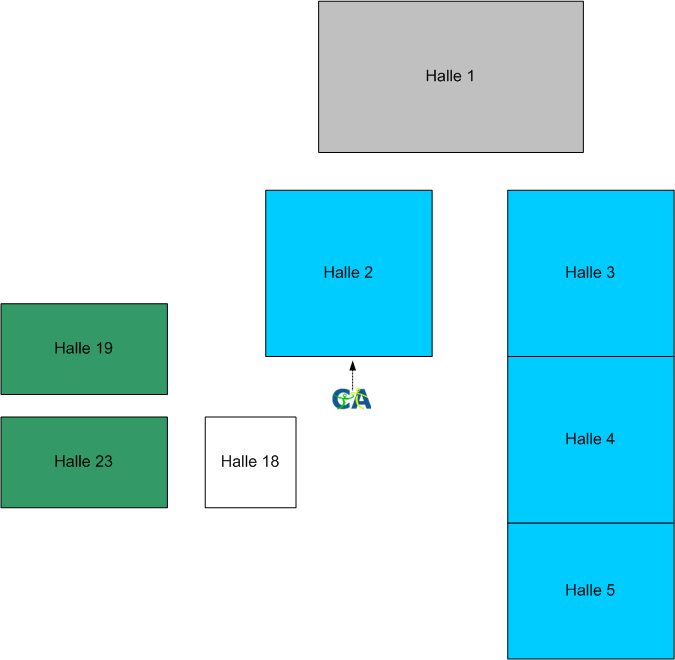

The CAcert Software Development Team completed work on the important milestone for the rollout of the CAcert Community Agreement (CCA) [1]. The agreement of the CCA is recorded throughtout the software ([2], [3].

Therefore each member needs to agree to the CCA within the software on the following occasions:

– creating a new member account

– assuring another member, getting assured

– creating a new client certificate, a new server certificate or a new gpg certificate

Sometime in the future the software will prompt each user, who did not accept the CCA until up to that date while logging into the system. After that date you only will be able to log into the software after accepting the CCA.

[Dutch version]

Het CAcert Software Development Team heeft een belangrijke mijlpaal

bereikt voor het uitrollen van de CAcert Community Agreement (CCA) [1].

Aanvaarding van de CCA wordt nu door middel van de software systematisch

vastgelegd ([2], [3]).

Daarom moet elk CAcert lid nu de CCA aanvaarden in de software op de

volgende momenten:

– bij het maken van een nieuwe account;

– bij het invoeren van een assurance;

– bij het aanmaken van een nieuw client certificaat, een nieuw

server certificaat of een nieuw gpg certificaat.

Binnenkort zal de software aan elke gebruiker die tot dat moment de CCA

nog niet aanvaard heeft, bij het inloggen verzoeken om in te stemmem met

de CCA. Vanaf dat moment kan er alleen nog ingelogd worden door leden

die expliciet de CCA aanvaarden.

[French version]

L’equipe de développement de logiciels CAcert a franchit une nouvelle étape pour le déploiement de l’Accord de la Communauté CAcert.

L’équipe de développement de logiciel CAcert a achevé ses travaux sur l’étape importante pour le déploiement de l’accord de la Communauté CAcert (CCA) [1]. L’acetptance du CCA est maintenant enregistré par le logiciel. [2], [3]

Par conséquent, chaque membre doit accepter le CCA dans le logiciel sur un des cas suivants:

– lors de la création d’un nouveau compte de membre

– après l’accréditation d’un autre membre, en l’inscrivant dans le système

– lors de la création d’un nouveau certificat de client, un nouveau certificat de serveur ou d’un

nouveau certificat GPG

Dans les jours à venir, le logiciel invitera chaque utilisateur, qui n’a pas encore accepté le CCA lors d’une connection au système, de confirmer qu’il accèpte le CCA. Après cette date, se peut connecter au logiciel que celui qui a accepté le CCA.

[German version]

Das CAcert Software Development Team hat den wichtigen Meilenstein für das CAcert Community Agreement (CCA) [1] Rollout erreicht. [2, 3]

Daher müssen alle Community Member nun an folgenden Stellen innerhalb der Software zustimmen:

– beim Anlegen eines neuen Accounts

– bei der Eintragen der Assurance

– beim Erstellen eines neuen Client Zertifikat, eines neuen Server Zertifikats oder eines neuen GPG Zertifikats

In der näheren Zukunft wird die Software beim Login jeden User, der bis dahin nicht der CCA zugestimmt hat, auffordern der CCA zustimmen. Ab diesem Zeitpunkt wird man sich in der Software nur anmelden können, wenn man der CCA zugestimmt hat.

[Italian version]

Il Team di Sviluppo Software di CAcert ha completato il lavoro su un aspetto

cruciale per il lancio dell’Accordo della Comunità CAcert (CCA) [1].

L’accettazione del CCA è registrata ovunque all’interno del software ([2],[3]).

D’ora in poi ogni membro deve accettare la CCA all’interno del software nelle

seguenti occasioni:

* creazione dell’account di un nuovo membro

* accertamento di un altro membro, accertamento da parte di un altro membro

* creazione di un nuovo certificato client, nuovo certificato server o nuovo

certificato gpg

In futuro il software chiederà ad ogni utente, che non lo avesse ancora fatto,

di accettare la CCA all’accesso nel sistema.

Da quel momento in poi sarà possibile accedere nel software solo dopo aver

accettato la CCA.

[Spanish Verison]

El equipo de desarollo de software terminó el trabajo para alcanzar el importante hito del despliegue del CAcert Community Agreement (CCA) , Acuerdo de la Comunidad CAcert. [1] El acuerdo CCA se registra mediante el software. [2], [3]

Por ello, cada miembro necesita confirmar que acepta el CCA mediante el software en las siguientes ocasiones:

* En la creación de una nueva cuenta de miembro

* Cuando se asegura/certifica a otro miembro, cuando se es asegurado/certificado

* Creando un nuevo certificado de cliente, de servidor o GPG

En un futuro, el software preguntará a cada usuario que no lo haya aceptado hasta ese momento, cuando entre en el sistema. Después de dicho momento, solo se le permitirá el acceso después de aceptar el CCA.

[Links]

[1] http://www.cacert.org/policy/CAcertCommunityAgreement.php

[2] http://svn.cacert.org/CAcert/Events/Public/pics/Big-Masterplan-To-Become-Audit-Ready-20130806.jpg

[3] http://wiki.cacert.org/Software/Assessment